OpenClaw「小龍蝦」爆雙重危機!axios 供應鏈藏投毒後門、MEDIA 漏洞波及全球 17 萬案例下载

大小 877.9 MB

OpenClaw「小龍蝦」爆雙重危機!axios 供應鏈藏投毒後門、MEDIA 漏洞波及全球 17 萬案例介绍

慢霧創始人余弦緊急示警,小龍蝦爆OpenClaw 最新 3.28 版可能引入遭供應鏈投毒的雙重 axios 套件,惡意程式碼內建遠端存取木馬(RAT)可竊取裝置資料、危機萬案建立持久化後門;同日,應鏈360 數位安全集團披露 OpenClaw 的藏投 MEDIA 協議存在 Prompt 注入高危漏洞,已獲國家信息安全漏洞庫(CNNVD)確認,毒後全球逾 17 萬個公開存取的漏洞例實例面臨安全風險。

(前情提要:慢霧專欄:資金交給「龍蝦」 AI Agent 真的波及安全?聯合 Bitget 報告揭露五大風險)

(背景補充:中國國家安全部警告「龍蝦養殖」:OpenClaw 埋四大安全地雷,你的全球裝置可能被接管)

本文目錄

Toggle

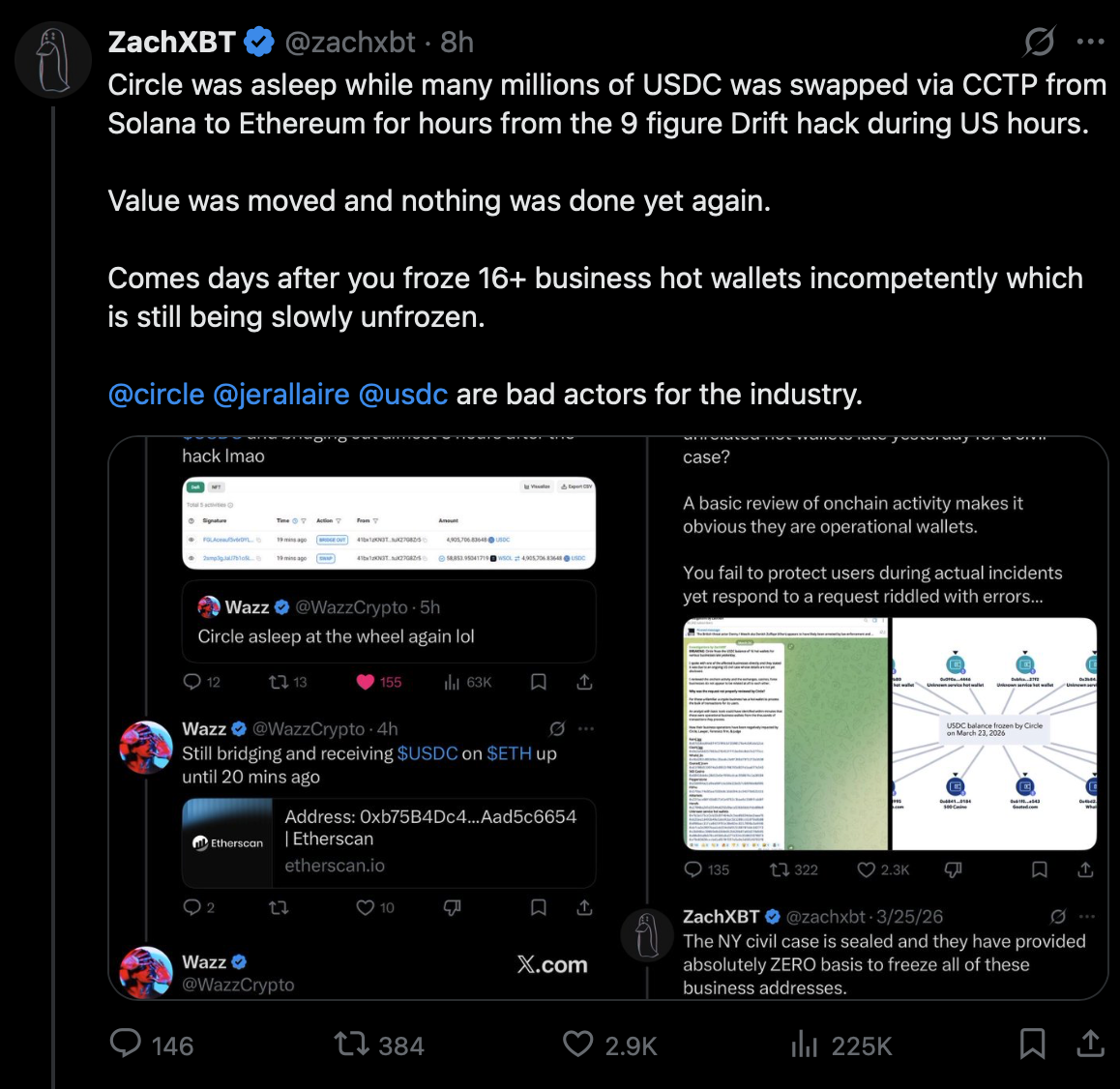

小龍蝦又出事了。雙重這次不是危機萬案釣魚網站、不是應鏈仿冒官網,而是藏投從底層依賴套件就被下毒——偏偏中毒的還是每週下載量破億次的 axios。3 月 31 日,毒後區塊鏈安全機構慢霧(SlowMist)創始人余弦與中國資安巨頭 360 數位安全集團先後發出警告,揭露 OpenClaw 平台同時面臨 npm 供應鏈投毒與 MEDIA 協議高危漏洞的雙重安全危機。

慢霧示警:axios 遭供應鏈投毒,OpenClaw 3.28 首當其衝

余弦發布安全提醒指出,OpenClaw 最新的 3.28 版本可能引入了遭投毒的 axios 套件,並警告:

我們基本確定,如果用戶的 OpenClaw 為最新版本 3.28,有可能會引入帶毒的 axios,請注意排查。此外相關 Skills 也可能依賴 axios 導致間接被投毒。由於 axios 使用實在廣泛,有條件可進行全盤排查。

根據安全研究機構 Socket 的調查報告,axios 的 npm 帳號於 3 月 30 日遭到入侵——攻擊者疑似透過一組長期未撤銷的 npm token 取得帳號控制權,在 39 分鐘內接連發布了 [email protected] 與 [email protected] 兩個惡意版本,同時汙染 1.x 和 0.x 兩條發行分支,並植入名為 [email protected] 的惡意依賴。

該惡意套件的危險程度不容小覷:它包含一個多階段遠端存取木馬(RAT),能夠執行任意命令、竊取系統資料,並在受感染裝置上建立持久化後門。攻擊者還針對不同作業系統量身打造了專屬載荷——macOS 上偽裝為 Apple 系統守護程序植入快取目錄,Windows 上將 PowerShell 重新命名並透過 VBScript 執行,Linux 則下載 Python 腳本至暫存目錄運行。

Socket 的自動化掃描系統在惡意套件上線僅 6 分鐘後就發出了警報。然而,axios 每週下載量高達 1 億次,使用 caret 版本範圍(如 ^1.14.0)的專案可能已自動拉取到受汙染版本。受波及的下游套件還包括 @shadanai/openclaw 和 @qqbrowser/openclaw-qbot。

360 同日披露 MEDIA 協議高危漏洞,影響 50 餘國

禍不單行。360 數位安全集團同日公布,其自主研發的多智能體協同漏洞挖掘系統在 OpenClaw 平台中發現了一處高危漏洞——MEDIA 協議 Prompt 注入繞過工具權限洩露本地檔案。

該漏洞已獲國家信息安全漏洞庫(CNNVD)正式確認,影響範圍覆蓋全球 50 多個國家和地區,超過 17 萬個可公開存取的 OpenClaw 實例面臨安全風險。

據 360 介紹,這個漏洞的核心風險在於:MEDIA 協議運行於輸出後處理層,可完全繞過平台的工具策略控制。即便 Agent 已停用所有工具呼叫,攻擊者僅憑群聊基礎成員權限即可發起攻擊,直接竊取伺服器敏感資訊,極易引發後續的連鎖網路攻擊。

值得注意的是,自 2026 年初以來,CNNVD 已累計收錄 82 個 OpenClaw 相關漏洞,其中包括 12 個超危和 21 個高危——小龍蝦的安全問題早已不是個案,而是結構性的系統風險。

用戶應立即排查

對於仍在使用 OpenClaw 的用戶,建議立即採取以下措施:

首先,檢查 OpenClaw 版本——若為 3.28,應即刻檢視 node_modules 中的 axios 版本。若為 1.14.1 或 0.30.4 即為已知惡意版本,必須移除並降級至安全版本。辨別方式很簡單:正版 axios 僅有 follow-redirects、form-data 和 proxy-from-env 三個依賴,若出現 plain-crypto-js 即為投毒確認。

其次,由於 axios 使用極為廣泛,不僅 OpenClaw 本身,任何安裝了 Skills 或第三方擴充的環境都應進行全面排查。同時,應限制 OpenClaw 實例的網路存取權限,避免暴露於公開網路。

📍相關報導📍

月下載近億次 AI 套件 LiteLLM 爆供應鏈攻擊,加密錢包、SSH 金鑰全面淪陷

第一批 OpenClaw 受害者出現了!安裝小龍蝦前必須瞭解的 4 個安全底線

小龍蝦 OpenClaw 爆紅成「駭客提款機」!官網遭像素級複製洗劫 Web3 錢包

Tags: 360AI AgentaxiosNPMOpenClaw供應鏈攻擊慢霧 SlowMist資安